SAFE INSPECT

Для чего?

Возможности:

Как это работает?

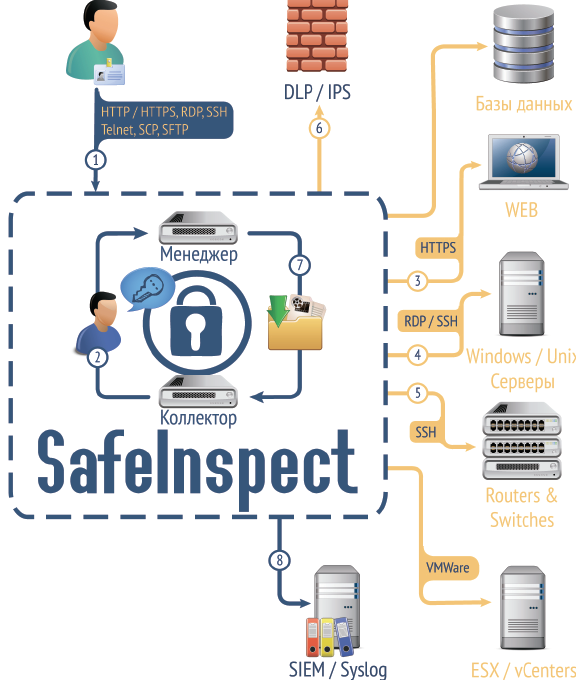

Самый распространенный сценарий работы с SafeInspect – осуществляется по следующей схеме:

Схема работы SafeInspect

Установка:

Имеется несколько вариантов установки системы:

- Система устанавливается в «разрыв» соединения с серверами;

- Соединения с серверами маршрутизируются на систему SafeInspect;

Явное подключение к системе для обеспечения доступа к защищаемым серверам. Основная цель заключается в последовательном документировании всех манипуляций с защищаемыми системами, в обеспечении строгой авторизации для работы с ней и проверки соединений. Технически это реализуется при помощи специальных коллекторов, которые перехватывают трафик администрирования и обеспечивают подключение к серверам через себя (по модели Man In the Middle). Коллектор в прозрачном режиме терминирует соединения на себя, проводит авторизацию, а после открывает от имени пользователя соединение с сервером, выполняя функцию прокси. При этом вся информация в канале записывается в специальный журнал. Впоследствии лица, обладающие соответствующими правами, с помощью средства воспроизведения журнала в любой момент смогут восстановить сеанс связи администратора и проанализировать его действия.

Минимальные аппаратные требования:

| Компьютер | Любой IBM PC совместимый компьютер |

| Память |

Не менее 16 GB RAM

|

| Объем дискового пространства |

Не менее 120 GB

|

| Сетевые интерфейсы |

3 интерфейса

|

Минимальные требования для виртуальной среды:

|

Тип виртуальной среды

|

VMware ESXi 5.5 update 3b, 6.0 U3, VMware vSphere Hypervisor 6.0 Update 2 Microsoft Hyper-V Server (2016) |

|

Память

|

Не менее 16 GB RAM

|

|

Объем дискового пространства

|

Не менее 120 GB

|

|

Сетевые интерфейсы

|

Должно быть назначено 3 сетевых интерфейса: em0: должен быть publicinterface Если машина должна работать в режиме бридж, то для интерфейсов 1 и 2 должен быть включен promiscuousmode. В Hyper-V интерфейсы начинаются с “hn” вместо “em”. |

Особенности:

- Гранулированный доступ;

- Высокая надежность и отказоустойчивость;

- Полнотекстовый поиск и гибкие отчеты;

- Управление парольным доступом;

- Простое и надежное решение с уникальными возможностями;

- Одна из лучших стоимостей владения;

- Масштабируемость и универсальность;

- Минимальное вторжение в бизнес-процессы и инфраструктуру;

- Сертификация ФСТЭК, нахождение в реестре российского ПО.

Вам подробно о продуктах!

Напишите нам на почту: